s_bbcws.prop25=»[domain]»;s_bbcws.prop45=»[language]»;

Un ciberataque «de dimensión nunca antes vista» logró este viernes bloquear el acceso a los sistemas informáticos de instituciones estatales y empresas de varios países.

La policía europea, Europol, indicó que el ciberataque era de una escala »sin precedentes» y advirtió que una «compleja investigación internacional» era necesaria para «identificar a los culpables».

Alrededor de 100 países han reportado problemas, aunque se cree que Rusia ha sido una de las naciones más afectadas.

Ciberataque masivo a escala global: 5 preguntas para entender qué es y de donde surgió el virus WannaCry

La campaña masiva de ransomware, un ataque en el que los perpetradores piden dinero a cambio de liberar el acceso a los sistemas, también afectó a instituciones de Reino Unido, Estados Unidos, China, España, Italia, Vietnam y Taiwán, entre otros.

El fabricante de vehículos Renault señaló que detuvo la producción en sus fábricas francesas como consecuencia del ataque.

Se informó que las herramientas usadas en el ataque pudieron haber sido desarrolladas por la Agencia de Seguridad Nacional de Estados Unidos (NSA, por sus siglas en inglés).

Hackers se atribuyeron el mes pasado el robo del software, conocido como Eternal Blue, y su distribución por internet.

«Este es un ataque cibernético importante, que impacta organizaciones de toda Europa a una dimensión nunca antes vista», dijo el experto en seguridad Kevin Beaumont.

«Hemos visto más de 75.000 casos… en 99 países», escribió Jakub Korustek en un blog de la firma de seguridad informática Avast publicado alrededor de las 20:00 GMT de este viernes.

Horas antes, Costin Raiu, de la tecnológica rusa Kaspersky, había hablado de 45.000 ataques en 74 países.

Raiu describió el virus como un «gusano» que se estaba autorreplicando y esparciendo a gran velocidad.

Por su parte, Forcepoint Security señaló que el gusano estaba siendo esparcido por una campaña de correos electrónicos malicioso de hasta 5 millones de emails.

¿Qué piden?

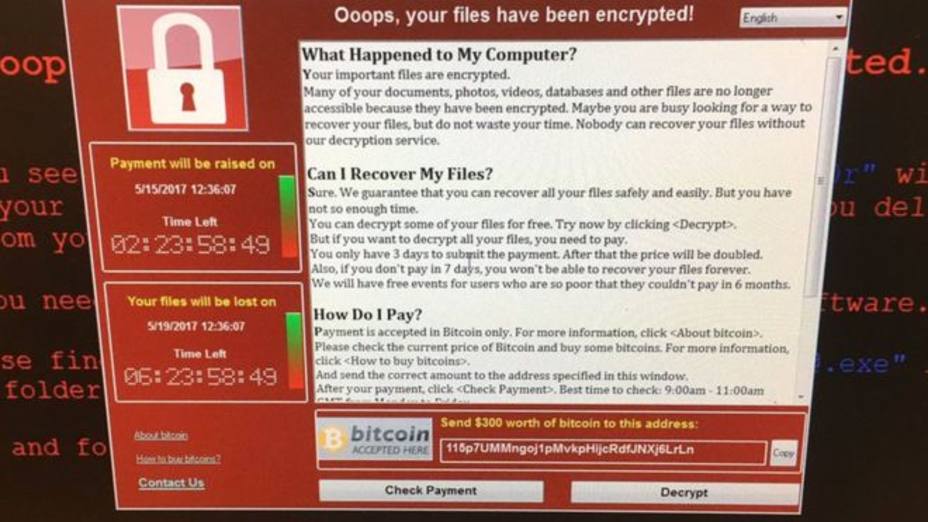

Computadoras en miles de lugares han sido bloqueadas por un programa que demanda el pago de US$300 en la moneda electrónica bitcon para que los sistemas puedan ser liberados.

Una de las pantallas bloqueadas este viernes mostraba la amenaza de que un pago a cambio de liberar el sistema debía ser completado antes del 15 de mayo o de lo contrario los archivos serían eliminados cuatro días después.

«¡Ups, tus archivos han sido encriptados!», decía el ransomware, el cual es conocido como WannaCryptor o WCry, aunque también es conocido como «WannaCry», en inglés «quieres llorar».

«No pierdas el tiempo, nadie puede recuperar tus archivos sin nuestro servicio de desencriptación», decía el mensaje que supuestamente garantiza la devolución de la información a cambio del pago.

Hasta ahora se desconoce quién puede estar detrás de los ataques y si fueron ejecutados de forma coordinada.

Sin embargo, varios expertos que dan seguimiento a la situación apuntan a las vulnerabilidades dadas a conocer por un grupo conocido como The Shadow Brokers, que recientemente afirmó haber robado herramientas de hackeo a la NSA.

Un parche para reparar la vulnerabilidad fue liberado por Microsoft en marzo, pero muchos sistemas pueden no haber tenido la actualización instalada, según los expertos.

Los afectados

Las autoridades en Reino Unido declararon que tenían un «incidente importante» después de que varios hospitales del Servicio nacional de Salud (NHS, por sus siglas en inglés) en Inglaterra y Escocia se vieron afectados.

El personal no pudo acceder a los datos de los pacientes, pero hasta ahora no hay evidencia de que su información personal se haya visto comprometida, según el NHS.

Ello llevó a la cancelación de cotas con pacientes y la suspensión de actividades como intervenciones quirúrgicas.

Entre las empresas españolas afectadas está el gigante de las telecomunicaciones Telefónica, que confirmó que estaba lidiando con un «incidente de seguridad cibernética», pero aseguró que sus clientes no se veían afectados.

Las compañías energéticas Iberdola y Gas Natural también registraron problemas en sus sistemas.

Otra empresa que confirmó que había sido atacada fue la empresa de mensajería estadounidense FedEx, aunque no aclaró en qué lugares hizo efecto el ransomware.

«Al igual que muchas otras compañías, FedEx está experimentando interferencia con algunos de nuestros sistemas basados en Windows», dijo la empresa en un comunicado.

En Italia, las computadoras de un laboratorio universitario quedaron bloqueadas por el mismo programa, como mostró un usuario en Twitter.

El software que bloquea la computadora y exige el pago antes de devolverle el acceso al usuario, llamado ransomware, es una de las mayores y crecientes amenazas informáticas del mundo.

Ciertamente parece que eso es lo que ha golpeado al NHS en este caso.

Imágenes compartidas en línea, supuestamente de miembros del personal del NHS, muestran un programa que exige el pago de US$300 en bitcoin y que se parece al ransomware conocido como WannaCryptor o WCry .

Sin embargo, no hay ninguna indicación de quién está detrás del ataque ni sabemos exactamente cómo infectó los sistemas del NHS.

Los hospitales ya han sido blanco de un software similar antes, como el que golpeó tres hospitales de Estados Unidos el año pasado.

¿Afecta a computadoras personales?

Sí y es una de las trampas que más han crecido entre usuarios de computadoras personales, normalmente a través de correos electrónicos.

Una de las variantes de ransomware más extendidas se llama Locky.

Se trata de un virus troyano querecibe la víctima a través de un correo electrónico que le pide abrir un archivo adjunto con un título similar a «documento de pago» o «recibo».

Una vez abierto, a través del programa Word o en archivo comprimido, los comandos (macros) se ejecutan de forma automática y «toman» el control del ordenador.

Lo siguiente que ve la víctima es una pantalla con instrucciones de pago en bitcoins como los que se vieron este viernes alrededor de mundo.

Otros ransomware comunes son CryptoWall4, PadCrypt o Fakben.

La recomendación de los expertos para los usuarios comunes es no abrir archivos adjuntos de procedencia desconocida.